Щоб працювати віддалено за кордоном, північнокорейці використовують підроблені резюме

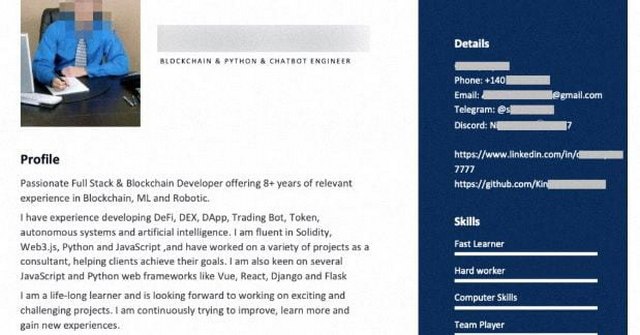

Використовуючи вигадані імена, фіктивні профілі на LinkedIn, підроблені документи і сценарії співбесід, північнокорейські ІТ-фахівці, які шукають роботу в західних технологічних компаніях, вдаються до витончених хитрощів, щоб бути прийнятими на роботу.

За даними США, Південної Кореї та ООН, Північна Корея направила за кордон тисячі ІТ-працівників, і ця діяльність прискорилася за останні чотири роки, щоб залучити мільйони для фінансування ракетно-ядерної програми Пхеньяна.

Сценарії, що займають загалом 30 сторінок, виявили дослідники з американської компанії Palo Alto Networks (PANW.O), що спеціалізується на кібербезпеці.

У документах містяться десятки підроблених резюме, онлайн-профілів, записів про співбесіди та підроблених особистих даних, які північнокорейські працівники використовували під час прийому на роботу в галузі розробки програмного забезпечення.

За даними Міністерства юстиції США (DOJ), у 2022 р. віддалені ІТ-працівники можуть заробляти більш ніж удесятеро більше, ніж звичайний північнокорейський робітник, зайнятий за кордоном на будівництві або інших видах ручної праці, а їхній колективний заробіток може перевищувати 3 млн дол. на рік.

Деякі сценарії, покликані підготувати працівників до запитань на співбесіді, містять виправдання необхідності віддаленої роботи.

"Річард", старший розробник вбудованого програмного забезпечення, каже: "Я (прилетів) до Сінгапуру кілька тижнів тому. Мої батьки отримали Covid, і я (вирішив) побути деякий час із родичами. Тепер я планую повернутися в Лос-Анджелес через три місяці. Я думаю, що можу почати працювати віддалено просто зараз, а потім, коли повернуся до Лос-Анджелеса, вже буду в команді".

Співробітник північнокорейської ІТ-служби, який нещодавно перейшов на бік США, також вивчив документи і підтвердив їхню автентичність агентству Reuters: "Ми створювали від 20 до 50 фальшивих профілів на рік, поки нас не взяли на роботу".

Він ознайомився зі сценаріями, даними і документами і сказав, що це було точно те саме, чим він займався, оскільки він дізнався про тактики і прийоми, які використовували. "Після того як мене наймали, я створював ще один фальшивий профіль, щоб отримати другу роботу".

У жовтні Мін'юст США і Федеральне бюро розслідувань (ФБР) конфіскували 17 доменів веб-сайтів, які, на їхню думку, використовували північнокорейські ІТ-фахівці для обману підприємств і отримання коштів у розмірі 1,5 млн дол.

"Існує ризик для уряду Північної Кореї, оскільки ці привілейовані працівники отримують небезпечні відомості про світ і вимушену відсталість своєї країни", — сказав Сокіл Парк з організації Liberty in North Korea (LINK), яка працює з перебіжчиками.

Минулого року уряд США повідомив, що північнокорейські ІТ-працівники працюють здебільшого в Китаї та Росії, а також в Африці та Південно-Східній Азії, і кожен із них може заробляти до 300 тис. дол. на рік.

Колишній ІТ-працівник каже, що всі вони мають заробляти щонайменше 100 тис. доларів, з яких 30-40% репатріюють до Пхеньяну, 30-60% йдуть на накладні витрати, а 10-30% — у кишеню працівникам.

За його оцінками, таких, як він, за кордоном близько 3 тис. осіб, і ще 1 тис. перебувають на території Північної Кореї.

Мін'юст США і ФБР попереджають, що північнокорейські ІТ-фахівці можуть використовувати доступ для злому своїх роботодавців, а деякі резюме, які просочилися, вказують на досвід роботи в криптовалютних компаніях — галузі, що давно є мішенню північнокорейських хакерів.

Дані, отримані компанією Constella Intelligence, що займається розслідуваннями у сфері ідентифікації особистості, показали, що один із працівників мав облікові записи на більш ніж 20 сайтах фрілансу в США, Великій Британії, Японії, Узбекистані, Іспанії, Австралії та Новій Зеландії.

Агентство Reuters звернулося за коментарем до облікового запису LinkedIn, де було знайдено акаунт працівника "Річарда". Після отримання запитів від Reuters LinkedIn видалила акаунт.

"Наша команда використовує інформацію з різних джерел для виявлення і видалення фальшивих облікових записів, я це було зроблено в цьому випадку", — заявив представник компанії.